【解局】勒索病毒還未收場,內幕已經足夠驚人

來源:俠客島

勒索病毒“WannaCry”(永恆之藍)在全球范圍內的爆發,恐怕是這幾天影響力最大的公共安全事件了。

從上周五晚上開始,俠客島島友群之一的學生群里,勒索病毒爆發的消息就已經傳開。當時的病毒感染多在校園網范圍內,由于臨近畢業季,很多實驗室、學生的畢業設計和論文都慘遭毒手。過去的一個周末,島叔的不少朋友,都被拉回公司或單位加班加點打補丁,防止周一工作日“開機潮”引發的大規模感染。

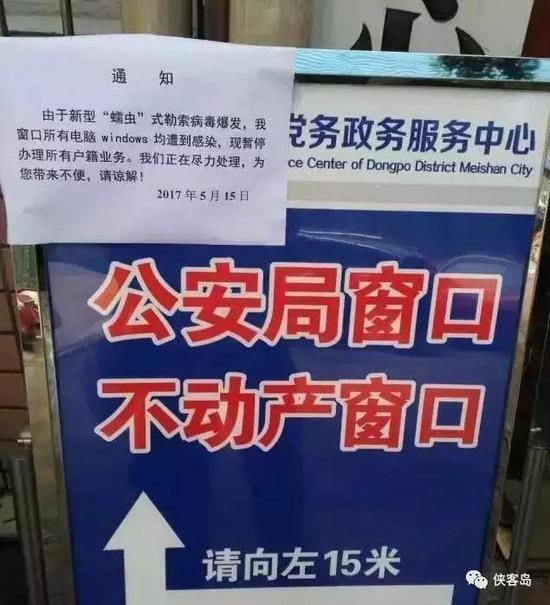

盡管如此,今天一天,在新聞報道中,我們還是看到了國內不少高校、加油站、火車站、自助終端、醫院、政府辦事終端等被此病毒感染的消息。

事件

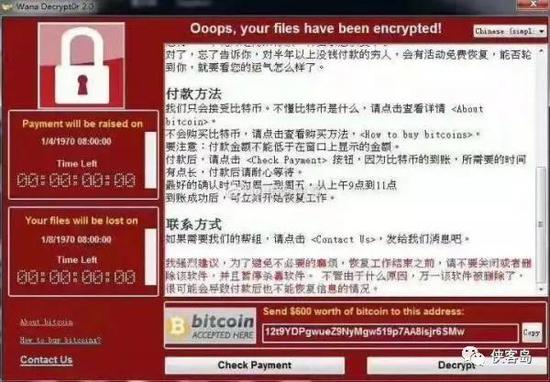

關于病毒的爆發原理,相信大家這幾天也看了不少文章。簡言之,這一蠕蟲勒索病毒,通過針對Windows中的一個漏洞攻擊用戶,對計算機內的文檔、圖片等實施高強度加密,並向用戶索取以比特幣支付的贖金,否則七天後“撕票”,即使支付贖金亦無法恢復數據。其加密方式非常復雜,且每臺計算機都有不同加密序列號,以目前的技術手段,解密幾乎“束手無策”。

在全球網絡互聯互通的今天,受害者當然不僅限于中國。

據360威脅情報中心統計,從12日爆發之後,全球近百個國家的超過10萬家組織和機構被攻陷,其中包括1600家美國組織,11200家俄羅斯組織,中國則有29000多個IP被感染。在西班牙,電信巨頭Telefonica,電力公司Iberdrola,能源供應商Gas Natural在內的眾多公司網絡係統癱瘓;葡萄牙電信、美國運輸巨頭FedEx、瑞典某地方政府、俄羅斯第二大移動通信運營商Megafon都已曝出遭受攻擊。而根據歐洲刑警組織的說法,本次攻擊已經影響到150個國家和地區。隨著病毒版本的更新迭代,具體數字可能還會增加。

那麼,問題來了:這是誰幹的?!

黑手

沒有答案。

用360核心安全團隊負責人鄭文彬的話說,勒索病毒的溯源一直是比較困難的問題。曾經FBI懸賞300萬美元找勒索病毒的作者,但沒有結果,目前全球都沒有發現勒索病毒的作者來自哪個國家。但從勒索的方式看,電腦感染病毒之後會出現包括中文在內十五種語言的勒索提示,且整個支付通過比特幣和匿名網絡這樣極難追蹤的方式進行,很有可能是黑色產業鏈下的組織行為。

勒索病毒是2013年才開始出現的一種新型病毒模式。2016年起,這種病毒進入爆發期,到現在,已經有超過100種勒索病毒通過這一行為模式獲利。比如去年,CryptoWall病毒家族一個變種就收到23億贖金,近幾年蘋果電腦、安卓和iPhone手機也出現過不同類型的勒索病毒。

雖然下黑手者目前還找不到,但其所用的工具,卻明確無誤地指向了一個機構——NSA(National Security Agency),美國國家安全局。這一機構又稱國家保密局,隸屬于美國國防部,是美國政府機構中最大的情報部門,專門負責收集和分析外國及本國通訊資料。黑客所使用的“永恆之藍”,就是NSA針對微軟MS17-010漏洞所開發的網絡武器。

事情是這樣的:NSA本身手里握有大量開發好的網絡武器,但在2013年6月,“永恆之藍”等十幾個武器被黑客組織“影子經紀人”(ShadowBreakers)竊取。

今年3月,微軟已經放出針對這一漏洞的補丁,但是一是由于一些用戶沒有及時打補丁的習慣,二是全球仍然有許多用戶在使用已經停止更新服務的WindowsXP等較低版本,無法獲取補丁,因此在全球造成大范圍傳播。加上“蠕蟲”不斷掃描的特點,很容易便在國際互聯網和校園、企業、政府機構的內網不間斷進行重復感染。

又一個問題來了:NSA為什麼會知道微軟的漏洞,並且制作了專門的網絡武器,然後這些武器中的一部分還落到了黑客的手里?

NSA

實事求是地說,作為操作係統之一,Windows的構成動輒幾億行代碼,之間的邏輯關係不可能一個人說了算,因此出現漏洞是很難消除的。而Windows又是世界上使用最普遍的操作係統,因此被黑客看中而研究漏洞並攻擊獲利,是很“正常”的事情。

但作為美國國家安全局,盯著這個係統的漏洞也就罷了,還專門搞武器,這是什麼道理?

事實上,在黑客組織曝光這一漏洞之前,微軟自己也不知道漏洞存在。也就是說,只有NSA知道漏洞存在,至于知道了多久,也只有他們自己知道。在俠客島上的網絡安全專家看來,很可能的情況是,NSA早就知道這個漏洞、並且利用這一漏洞很久了,只不過這次被犯罪團隊使用了,才造成如此大的危害。從這一點我們可以看出,美國的技術確實很強,在網絡安全領域獨步全球;同時,“漏洞”已經成為兵家必爭的寶貴戰略資源。

換言之,通過網絡對現實發起攻擊,已經不是科幻電影的場景專利,而是已經發生的現實。不信的話,給大家講一個真實的故事——

斯諾登,披露美國政府對全球實施監控的“棱鏡計劃”的那位,就是NSA的前雇員。他證實的一則消息是,2009年,奧巴馬政府曾下令使用網絡攻擊武器——代號“震網”的病毒,攻擊了伊朗的核設施。其中原因復雜,簡單說就是以色列設法通過馬來西亞的軟件公司,讓伊朗購入了夾帶著一病毒的離心機控制軟件;2010年,病毒爆發,控制並破壞伊朗核設施的離心機如那件,最終造成1000余臺離心機永久性物理損壞,不得不暫停濃縮鈾的進程。

這也是史上首次通過虛擬空間對現實世界實施攻擊破壞的案例,達到了以往只有通過實地軍事行動才能實現的效果。而在去年,烏克蘭的電網係統也曾遭到黑客攻擊,導致數百戶家庭供電中斷。

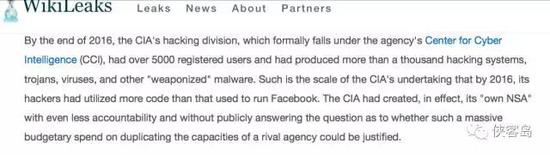

NSA現在手中握有多少網絡武器,當然是美國的機密。但根據維基解密的說法,不僅NSA手里有,CIA手里也有,他們的網絡情報中心創造了超過1000種電腦病毒和黑客係統——這還是斯諾登2013年確認的數量。

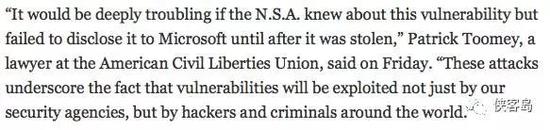

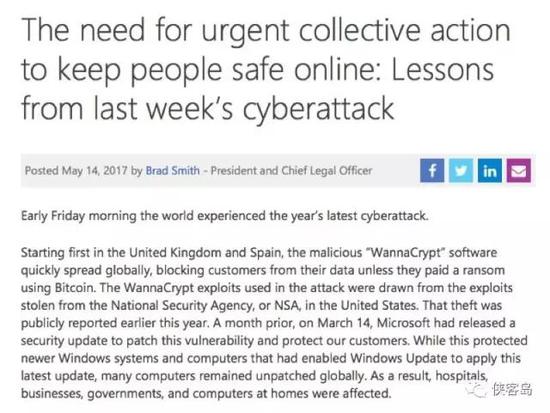

因此,在此次“永恆之藍”爆發之後,《紐約時報》的報道就稱,“如果確認這次事件是由國安局(NSA)泄漏的網絡武器而引起的,那政府應該被指責,因為美國政府讓很多醫院、企業和他國政府都易受感染”。

按照NSA的說法,自己的職責應該是“保護美國公民不受攻擊”;他們也曾指責很多國家對美國實施網絡攻擊。但事實恰恰相反,被他們指責的國家都是此次病毒的受害國,他們自己用來“防禦”的網絡武器,則成了黑客手中攻擊美國公民的武器。

用美國全國公共廣播電臺(NPR)的話說就是,“這次攻擊指出了一個安全領域根本性問題,也就是國安局的監控是在保護人民還是制造了更多不可期的損害,甚至超出了其好處”。

警示

NSA當然應該反思,雖然他們到現在都沒有出來表態回應。但更值得反思的是一個本質性話題:網絡安全,到底掌握在誰的手里?

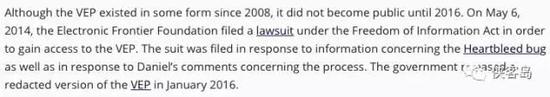

就此次而言,美國政府內部的決策流程更值得被詬病。其內部有個簡稱為VEP(Vulnerability Equity Process)的流程,其用處是,當NSA或美國其他政府部門發現一個軟件的漏洞,要走這個流程,決定是不是把漏洞公開。把漏洞公開,微軟等廠商很容易就能制造出補丁,漏洞就消失了;不把漏洞公開,這些政府部門就可以自己留著用,用于“執法、情報收集或者其他’攻擊性’利用”。雖然這一被奧巴馬政府創造的流程既不是法律也不是總統令,但從2008年一直實施至今。

在美國之外的其他國家人民看來,這一流程顯然是有問題的:這一近乎可以被稱為“黑箱”的流程,整個世界的網絡安全風險全由美國的內部機制決定,其他人不明不白地就被暴露在了風險面前。

對此,微軟總裁Brad Smith也在自己的博客上憤怒地說,“如果這些政府部門繼續躲在暗處挖掘全球電腦係統的漏洞,然後制成所謂的’武器庫’用來攻擊別國或是’買賣’,那麼你們就是網絡犯罪的幫兇!”

從這個意義上說,習近平多次講“沒有網絡安全就沒有國家安全”,絕對是有的放矢的。試想,這次病毒還是在可控范圍內的,下一次如果網絡攻擊的規模更大、目標更明確呢?

從中國的角度看,在大多數人印象中,上一次如此規模的病毒爆發,大概還要追溯到十幾年前的“熊貓燒香”。而像此次的病毒這樣,一旦中招幾乎無解、面臨自身重要資料被“綁架”的嚴重情況,也屬罕見。

而從各地的反應看,對于網絡安全的重視程度顯然也不一樣。國家網信部門,以及上海、北京等省市,幾乎在13日就發布了應急通告;15日上午發生的感染,中西部省份則偏多。也有業界專家指出,像政府、企事業單位、校園等機構,很多領導對網絡安全的概念還停留在“電腦中毒了就找人殺殺毒”的地步,很多也覺得“有了內網的物理隔絕就沒事兒”,觀念和防護措施都相當滯後。

事情還未收場,引起的課題和震撼就已經足夠多。這就像是一場公共衛生事件,是平時對安全的重視和組織程度,決定了瘟疫能在多大程度上擴散。不得不說,這是一堂非常生動、非常深刻的網絡安全教育課。畢竟,今天我們的個人信息、資產、資料等已經越來越多地與電腦、與網絡相聯係,而這一過程卻不可逆。

[責任編輯:郭曉康]