世界周刊堶竊密全球、惡意攻擊,起底美國網絡攻擊戰黑幕

近期,西北工業大學遭遇境外網絡襲擊事件引起各方關注。根據國家計算機病毒應急處理中心發布的報告,幕後黑手來自美國國家安全局“特定入侵行動辦公室”。這是一個什麼機構?美國“國家黑客”究竟有哪些不可告人的秘密?本期特別報道,我們來揭開網絡攻擊戰的黑幕。

視頻來源:央視新聞(15:49)

西北工業大學,我國從事航空、航天、航海工程教育和科學研究的重點大學。在西工大長安校區,有一座巨大的雕塑:一雙捧著劍的手和一個深深低下的頭。

“為國鑄劍,隱姓埋名”,正是西工大的精神所在。6月22日,西工大發布公開聲明稱,近期,該校電子郵件係統遭受了境外黑客組織和不法分子發起的網絡攻擊。

西北工業大學信息化建設與管理處副處長 宋強:近期我校係統發現木馬程序,企圖非法獲取權限,這給我們學校的正常工作和生活秩序造成了重大的風險隱患。

上萬次攻擊,竊取140GB數據

“幕後黑手”終現形

9月5日,國家計算機病毒應急處理中心發布關于西北工業大學遭受境外網絡攻擊的調查報告,將幕後黑手鎖定為美國國家安全局下屬的“特定入侵行動辦公室(TAO)”。

TAO先後使用了41種美國國家安全局專屬網絡攻擊武器,對西工大發起了上千次攻擊竊密行動。

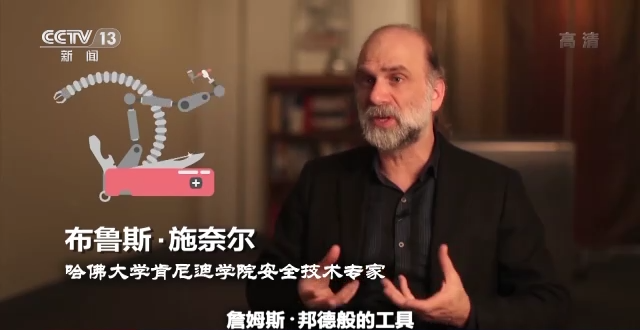

哈佛大學肯尼迪學院安全技術專家 布魯斯·施奈爾:美國國家安全局擁有一係列詹姆斯·邦德般的工具,可入侵特定的計算機,獲取特定的數據。有一個部門叫特定入侵行動辦公室(TAO),他們的工作就是竊取有價值的秘密情報,他們的基本操作就是入侵係統,他們有其他黑客都不具備的龐大預算。

TAO成立于1998年前後,總部位于馬里蘭州米德堡的美國國家安全局總部大樓內,有2000多名員工,包括軍用和民用計算機黑客、情報分析員、計算機硬件和軟件設計師、電氣工程師等,還有從美國中情局和聯邦調查局借調的人員。

美國網絡安全研究者 克里斯·索霍安:如果你想要擊退直升機,朝別人頭上開槍,你可以參加特種部隊,同理如果你想合法地入侵係統,唯一的玩家就是(美國)政府。如果選擇其他的人生道路,你可能會是個罪犯,跟蹤狂,會是個壞人,但當你去了美國國安局,你就有了為公家辦事的包裝。

TAO:專攻外國情報,制造網絡武器

在國安局總部大樓內,TAO又是一個更特殊的存在。工作區域與其他部門隔開,一扇鋼門由武裝警衛把守,只有輸入密碼並通過視網膜掃描才能進入,即使對于許多國安局員工而言,TAO也是一個謎。

據美國《外交政策》雜志報道,關于TAO的一切都被列為“最高機密”,很少有國安局官員能夠完全獲得TAO信息的訪問權。

TAO的任務主要是通過秘密入侵外國目標的計算機和電信係統、破解密碼、破壞安全係統,識別、監視、滲透和收集其他國家計算機係統中的情報。

德國《明鏡》周刊調查記者 辛德勒:你可以稱他們(TAO)是國安局的老練管道工,能進入各種管子,他們的工作是搞到別人得不到的(情報)。

美國國家安全局前高級官員 托馬斯·德雷克:誰關心憲法,誰關心法律,誰關心美國的人權。口號就是拿到數據,收集一切,這樣我們就能了解一切。

美國網絡安全專家尼克·劉易斯(Nick Lewis)直言,無論從行動目標還是手段來看,TAO都是一個黑客組織。而在美國國安局內部則有這樣一個說法,“如果你想獲得晉升或認可,想辦法盡快調到TAO”。

美國國家安全局前高級官員 約翰·哈博:我在機構內部時,曾經領導一個8人團隊,這個團隊專門解決最具挑戰性的網絡問題。團隊里有各種人,如果你負責網絡部分,你就要處理所有這類事情,比如領導會過來說,我們有件國家大事,我需要你們在未來12個小時內解決。

根據9月13日我國國家計算機病毒應急中心發布的最新報告,TAO對西工大的攻擊活動中使用的工具類別可分為四大類:漏洞攻擊突破類武器,對西工大的邊界網絡設備、網關服務器、辦公內網主機等實施攻擊突破;持久化控制類武器,對西工大網絡進行隱蔽持久控制;嗅探竊密類武器,以此嗅探西工大工作人員運維網絡時使用的賬號口令、命令行操作記錄,竊取敏感信息和運維數據等;隱蔽消痕類武器,消除其在西工大網絡內部的行為痕跡,隱藏、掩飾其惡意操作和竊密行為。

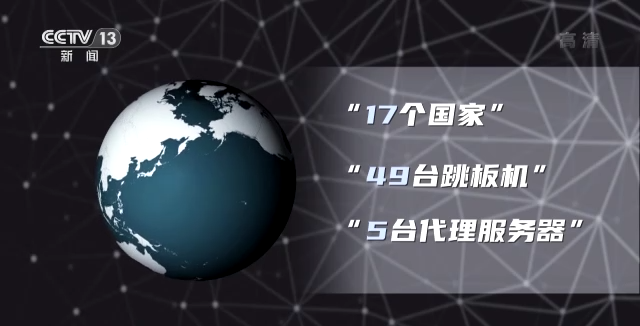

為了掩蓋真實IP,TAO使用了分布在日本、韓國、瑞典、波蘭、烏克蘭等17個國家的49臺跳板機和5臺代理服務器,所有IP均歸屬于非“五眼聯盟”國家。

國家計算機病毒應急處理中心高級工程師 杜振華:有了這些跳板機之後,TAO就可以躲在這些跳板機的後面來實施網絡攻擊,實現借刀殺人的效果。

分析報告指出,一款名為“飲茶”的嗅探竊密類武器,是導致大量敏感數據遭竊的最直接“罪魁禍首”之一。“飲茶”包含“驗證模塊”“解密模塊”“解碼模塊”“配置模塊”“間諜模塊”等組成部分,主要功能是竊取目標主機上的遠程訪問賬號和密碼。

TAO將“飲茶”植入西工大內部網絡服務器,竊取了SSH(安全外殼協議)等遠程管理和遠程文件傳輸服務的登錄密碼,從而獲得內網中其他服務器的訪問權限。

國家計算機病毒應急處理中心報告顯示,在近年里,美國國家安全局下屬TAO對中國國內的網絡目標實施了上萬次的惡意網絡攻擊,控制了數以萬計的網絡設備,竊取了超過140GB的高價值數據。

中國外交部網絡事務協調員 王磊:美國在網絡空間沒有遵守任何國際規則,也徹底拋棄了中美2015年達成的雙邊網絡安全協議,可以說中美在網絡領域的既有共識,已經發生了顛覆性的變化。

美國國安局在全球范圍內發起大規模網絡攻擊行動,離不開龐大而復雜的網絡武器平臺支持,TAO也是重要的網絡武器制造者。

英國調查記者 加拉格爾:TAO做的是美國國安局最激進的工作,傳統的竊聽手段在電話線上接線竊聽,我們稱之為被動監控,現在實際已經讓位給所謂的主動監控,就是攻擊和入侵係統。

有線索顯示,部分美國互聯網巨頭公司會向美國國安局提供專用的後門和漏洞,研制出的大多數網絡武器都已交由美國及其他“五眼聯盟”國家使用。

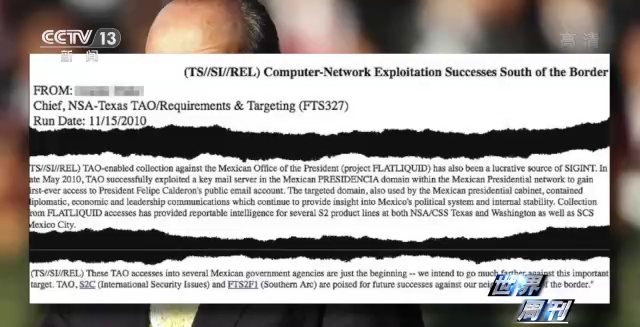

美國國家安全局承包公司前雇員、曝光“棱鏡計劃”的斯諾登曾公布一份“絕密”文件,證實2010年5月TAO曾成功侵入墨西哥總統域名的關鍵電子郵件服務器,進入時任墨西哥總統卡爾德龍(Felipe Calderon)的電子郵箱。這個郵件域名也被墨西哥政府官員使用,包含外交、經濟信息以及領導人之間的通信。

斯諾登還爆料稱,2013年,英國情報機構曾成功入侵比利時電信公司Belgacom的員工計算機,據信背後也得到了TAO的技術支持。

德國黑客 瓜尼埃里:什麼是合法目標?美國國安局最終只需要對美國政府負責,他們不尊重任何外國機構,因此他們窺探聯合國兒童基金會,他們窺探外國政府、窺探私人公司、能源公司,是什麼讓他們自以為合法地進攻一些特定的目標和組織,我們不知道。

據美國《外交政策》雜志披露,除了研發和竊密,TAO還有另一項職責,就是接受總統命令,收集情報,以實現通過網絡攻擊破壞甚至摧毀外國計算機和電信係統。

“震網”:用病毒攻擊他國關鍵設施

2010年,一種名為“震網”(Stuxnet)的蠕蟲病毒,利用係統安全漏洞,襲擊了伊朗的核設施。在伊朗納坦茲鈾濃縮基地,至少有五分之一的離心機因為感染“震網”而遭到破壞。

賽門鐵克互聯網安全公司技術員 埃里克·錢:納坦茲的離心機通常以1000赫茲運轉,病毒可以讓離心機加速到1400赫茲。超速運轉時,離心機震動失控,然後粉碎,房間里碎鋁片亂飛,也許產生了骨牌效應,離心機相繼翻倒,鈾氣體到處泄漏。

“震網”被視為全球第一種被投入實戰的網絡武器,而“震網”病毒的幕後黑手,至今沒有定論。《紐約時報》資深國家安全記者戴維·桑格曾在報道中推測,“震網”是由美國國家安全局和以色列情報機構聯合研發的,作為一個代號為“奧運會”的絕密項目的一部分,該項目的目標就是“運用網絡武器阻滯伊朗鈾濃縮進程”。

《紐約時報》國家安全記者 戴維·桑格:當奧巴馬總統依照慣例和前任喬治·布什見面,布什告訴他,有兩個計劃一定要保留下來,一個是無人機計劃,另一個就是“奧運會”項目,也就是對付伊朗的計劃。

然而,美國政府承認開發網絡武器,卻從未承認使用過它們。美國國家安全局前局長基思·亞歷山大曾對記者表示,他從沒聽說過“震網”或“奧運會”項目。而美國前國家情報總監詹姆斯·克拉珀也拒絕向記者透露相關信息。

不過,也有人不小心說漏了嘴。

美國前中情局局長 邁克爾·海登:身為中情局的首腦,對于像我這樣的人,能摧毀納坦茲的1000臺離心機絕對是件好事。

斯坦福大學胡佛研究所高級研究員 艾米·澤加特:用震網病毒攻擊伊朗,是大國首次以極具侵略性的方式運用強大的網絡武器。

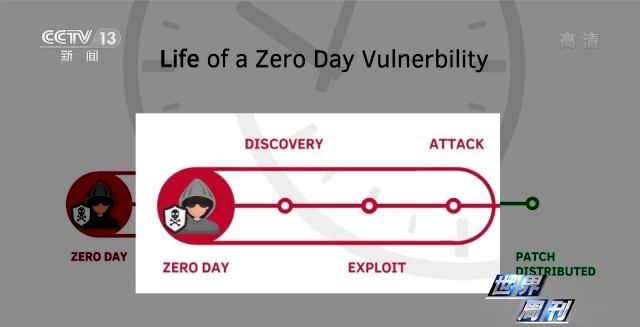

“震網”病毒危害巨大的一個重要原因,在于它所攻擊的是“零日漏洞”。

“零日漏洞”指的是尚未研發出修復補丁,或者尚未公開的安全漏洞,通常在攻擊者發動襲擊後,該漏洞才會廣為知曉、軟件廠商才能開始著手制作補丁。攻擊者便能利用這一時間差,造成巨大的破壞。正因為如此,“零日漏洞”在網絡黑市上成為搶手貨。

2015年,路透社曾在報道中指出,美國政府是“零日漏洞”的最大買家。

記者:美國政府使用零日漏洞攻擊誰?

美國網絡安全研究者 克里斯·索霍安:這要看情況,對美國國安局而言,可能攻擊外國領導人或者外國公司。

“前出狩獵”:美承認發動多次網絡攻擊“支援”烏克蘭

今年6月,美國網絡司令部司令兼國家安全局局長保羅·中曾根(Paul Miki Nakasone)公開承認,俄烏衝突爆發後,美國對俄羅斯發起過進攻性的網絡活動“前出狩獵”。

“前出狩獵”(hunt forward)是美國提出的“網絡戰”概念之一,于2018年開始部署。它是指通過向海外派遣網絡戰精銳力量,採取主動追捕形式,發現並識別對手的網絡行動,進行主動攻擊。

美國前國務卿 希拉里·克林頓:在阿拉伯之春期間,我們就是這麼做的,當時我是國務卿,我想我們還可以攻擊(俄羅斯)政府機構的網絡。

極其諷刺的是,美國一邊對外頻頻發動網絡攻擊,一邊卻自詡為“網絡安全衛士”,動輒給別國扣上“網絡安全威脅”的帽子。

2020年6月底至7月初,俄羅斯舉行修憲全民公投。俄中央選舉委員會網站遭到來自美國及其盟友猛烈的網絡攻擊。

俄羅斯外交部國際信息安全局副局長 弗拉基米爾·申:當時俄羅斯憲法2020這個官網,每秒被訪問次數達到24萬次,這些攻擊來自美國、德國、英國及烏克蘭。

在此次修憲公投兩周後,時任美國總統特朗普公開承認,早在2018年他就批準了對俄羅斯互聯網研究所的網絡攻擊。俄羅斯軍事專家列奧科夫指出,從2019年的委內瑞拉局勢動蕩到2020年的白俄羅斯騷亂,也都有美國網絡部隊的幕後操控。

究竟是誰在全球范圍內頻繁進行網絡攻擊和竊密,是誰打開了網絡戰的魔盒,答案不言自明。

美國將網絡空間視為地緣政治博弈的新陣地,試圖通過攻擊和竊密來維護其霸權地位,粗暴破壞全球網絡治理體係,對全球網絡安全構成威脅,是名副其實的“黑客帝國”“竊密帝國”。面對美式網絡霸權,越來越多的國家已經認清其本質,攜手構建網絡空間命運共同體,正逐漸成為全球共識。